第一章:雅特力AT32 特有功能 资料介绍

第二章:keil环境配置,仿真工具atlink、jlink的使用。

样片/开发板,申请窗口: 吴工,VX:jj1477117

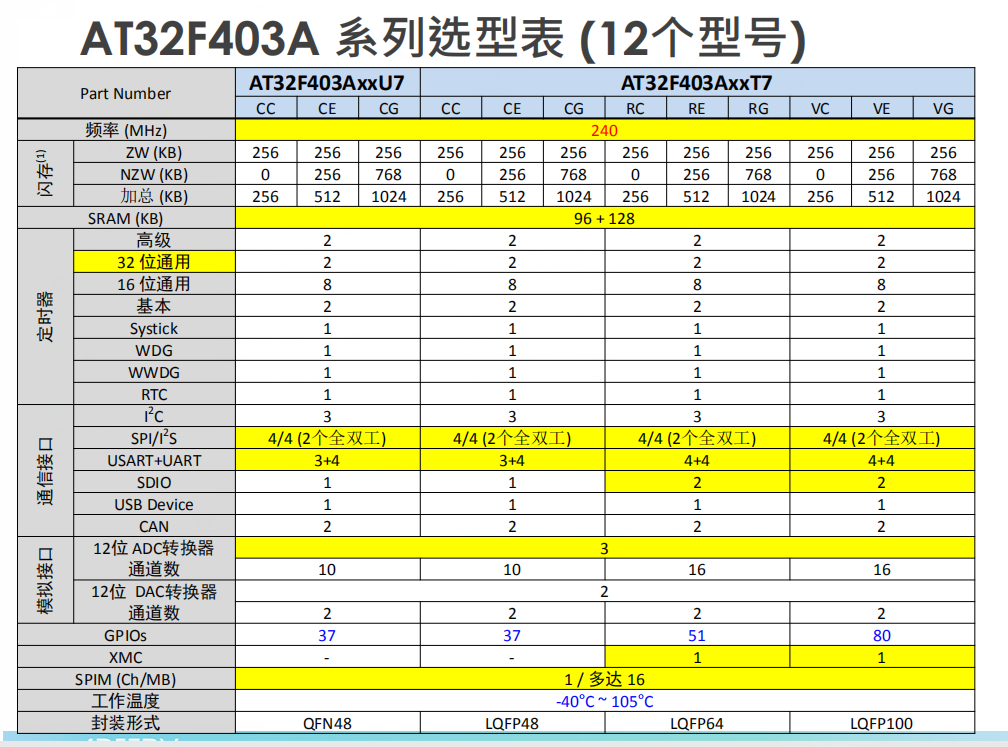

AT32F403A系列资源

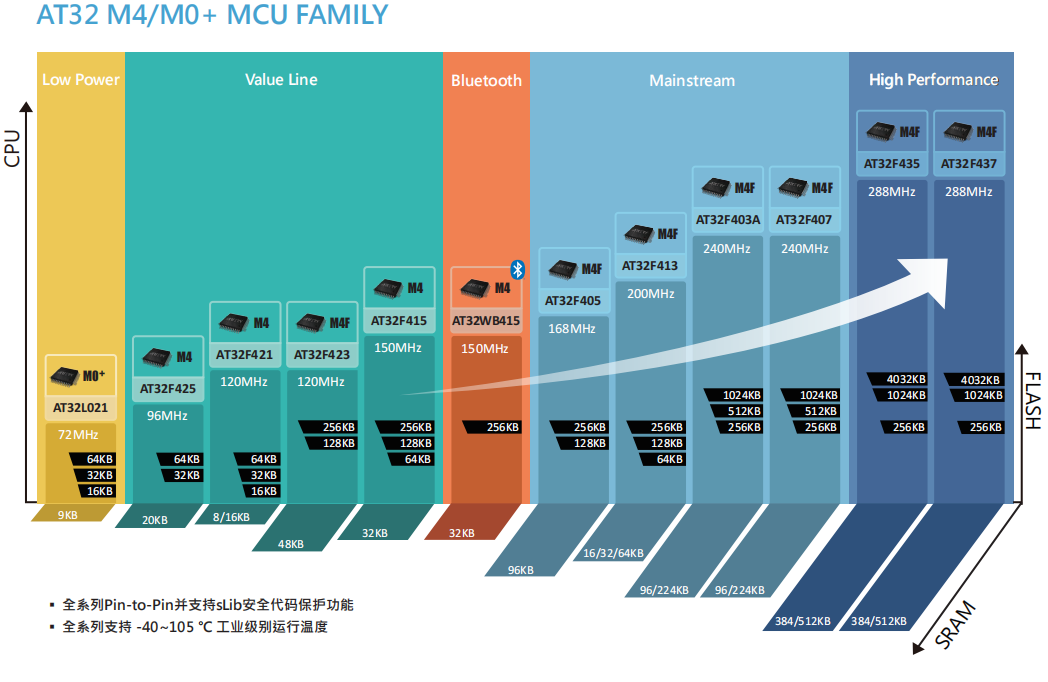

雅特力全系列产品

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

mcu

+关注

关注

141文章

14452浏览量

340717 -

STM32

+关注

关注

2190文章

10022浏览量

344964 -

P2P

+关注

关注

0文章

148浏览量

26324 -

keil

+关注

关注

67文章

1161浏览量

164380 -

雅特力

+关注

关注

0文章

104浏览量

7525

发布评论请先 登录

相关推荐

【P2P物联网试用体验】+ P2P模块常规功能测试

P2P模块的主芯片ZLAN1003的外设串口输出的参数,设置的参数和底板MCU 51串口2通信参数是对应的,不然接口无法正常通信。Step11 步骤可以省略,实际试验中,笔者发现,设置了也会被清除

发表于 08-29 19:33

P2P网络工作的步骤是什么?

P2P已经作为一种流行的网络技术被越来越多地应用于互联网的文件共享、分布式计算、资源搜索等领域。P2P技术将各个用户节点互相结合成一个网络,共享其中的带宽,共同处理其中的信息。P2P网络是去

发表于 03-16 07:32

基于信息关联的P2P蠕虫检测方法

P2P蠕虫对P2P网络和Internet构成巨大安全威胁。该文根据P2P网络报文之间的关系,提出一种P2P蠕虫检测方法,通过建立过滤规则实现对P2P蠕虫的检测与抑制。模拟实验结果表明,该方法

发表于 04-11 09:34

•10次下载

网格与P2P计算混合模型研究

P2P(Peer to Peer)都是分布式计算模型,它们的总体目标相似。利用P2P 与网格技术之间的协同和互补,构造了一个二层的网格和P2P 计算混合模型,上层是网格层,下层是

发表于 08-18 09:33

•9次下载

与P2P技术相关的信息安全问题

P2P 技术相关的信息安全问题关键词: P2P 安全 防御体系,IPSec 测试 即时通信 知识产权 网络 计算机IEEE 网络安全 局域网 VPN摘要 本文分析了和P2P 技术相关的信息安全问题,

发表于 02-06 17:10

•12次下载

基于P2P模式的网络信息交互平台的研究与设计

P2P模式和C/S模式进行分析和对比。其次,根据P2P业务模式的特点和发展趋势,对P2P网络信息交瓦平台进行需求分析。依据分析结果,

发表于 08-31 16:11

•10次下载

P2P流量识别与管控技术应用研究

P2P流量识别与控制技术,分析了国内某运营商现网中P2P业务流量分布情况,并实际试验验证了现网部署P2P业务识别与管控系统的实际流量控制效果,为P2P流量管控策略的制

发表于 10-14 16:42

•19次下载

无结构P2P网络搜索及改进

P2P)计算是未来网络中的关键技术,对等网络是实现下一代互联网的重要组成部分。如何高效地搜索P2P 网络上的资源是P2P 网络实现的最为关键的问题。在讲述对等网络的基本搜

发表于 06-28 17:11

•20次下载

CDN验证系统在P2P网络中的应用

P2P 验证方法,有效解决了P2P 网络的用户验证问题。具体的实现方法是:首先分析了P2P 网络的系统架构,接着探讨了基于CDN 网络的P2P 验证原理,最后提炼出基

发表于 04-13 15:08

•23次下载

多层次P2P流量分类方法

P2P网络流量分类对网络管理和网络安全有着十分重要的意义,由于目前P2P流量多样化的发展,传统单一的P2P流量分类方法很难对其准确分类。通过分析现阶段P2P流量分类方法的现状,结合现有P2P流量分类

发表于 11-23 11:06

•6次下载

国产32位MCU选型 P2P替代STM32

国产32位MCU选型 P2P替代STM32

评论